Logiciel de gestion BYOD

Un logiciel BYOD qui fonctionne pour tout le monde.

Liberté pour vos employés. Sécurité pour vos données.

Préparez votre organisation au BYOD en toute confiance.

Liberté pour vos employés. Sécurité pour vos données.

Préparez votre organisation au BYOD en toute confiance.

Des fonctionnalités combinées avec l'équilibre parfait entre liberté et sécurité, pour le lieu de travail moderne. Soyez assuré que les données de votre entreprise sont protégées à chaque étape.

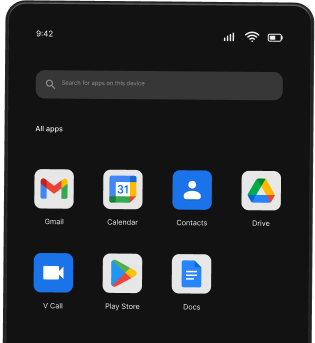

Gestion des applications

La productivité via les applications, livrée. Assurez-vous que les bonnes applications parviennent à votre personnel au bon moment. Installez, mettez à jour et désinstallez les applications professionnelles. Augmentez la productivité des employés, une application à la fois.

En savoir plusGestion du contenu

Le contenu, livré. Distribuez le contenu de l'entreprise en toute transparence avec FileDock. Donnez à votre personnel les informations dont il a besoin.

En savoir plusDépannage à distance

Assistance, simplifiée. Dépanner les appareils à distance et résoudre les problèmes rapidement avec le consentement de l'utilisateur. Minimisez les temps d'arrêt et maximisez la productivité.

En savoir plus

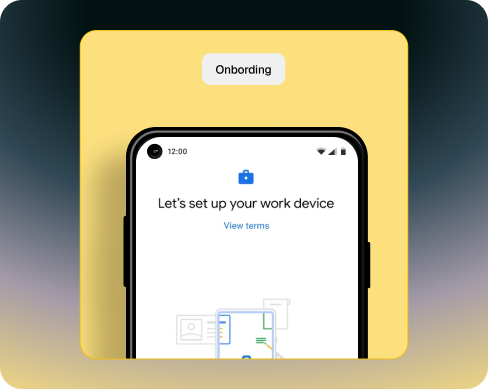

Votre choix, leur commodité. Permettez aux employés d'inscrire leurs appareils sans tracas. Configurez les appareils avec des paramètres, des applications et des politiques de sécurité prédéfinis. Facile et convivial, rapidement fait.'

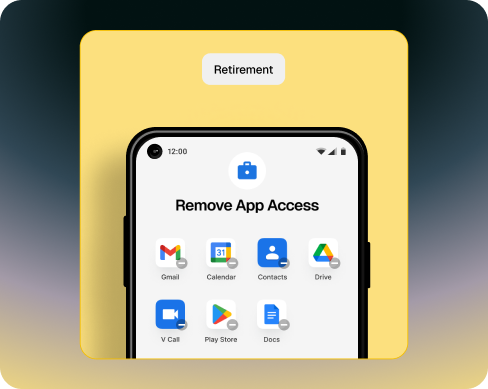

Sécurité sans compromis. Gérez facilement les profils professionnels, sans empiéter sur l'espace personnel. C'est le BYOD, fait correctement.

Séparer les données professionnelles et personnelles via la conteneurisation

Appliquer des politiques de sécurité sur les applications professionnelles

Restreindre le flux de données des applications professionnelles vers les applications personnelles et vice versa

Fonctionnalités puissantes

Appliquez des mots de passe robustes. Configurez des certificats Wi-Fi pour que les employés puissent connecter leurs appareils en toute transparence au réseau de l'entreprise. Configurez l'accès VPN pour une navigation protégée.

SafetyNet Attestation pour Android

Des employés apportent des appareils Android ? Évaluez la sécurité et la compatibilité de leurs appareils Android avec les politiques de votre organisation.

Gérer les appareils non supervisés

Les employés ne peuvent pas se passer de leurs iPhones et iPads ? Gérez facilement ces appareils non supervisés.

Mots de passe forts, protection plus forte

Appliquez des politiques de mots de passe robustes pour vos applications professionnelles. Protégez les données de l'entreprise en toute simplicité.

Vérifications de conformité, c'est fait

Respectez les normes telles que HIPAA et GDPR en protégeant les données professionnelles sur les appareils des employés.

Permettez une véritable sécurité BYOD sans envahir la vie privée des utilisateurs. Veltar fonctionne en coulisses, en appliquant une navigation conforme, en bloquant les menaces et en garantissant une posture de niveau CIS, tout en gardant les applications personnelles intactes.

Explorer VeltarAppliquer le filtrage de contenu Web par catégorie de site Web et domaine pour restreindre les sites Web malveillants.

Bloquer les domaines dangereux, empêcher le phishing et restreindre les connexions aux applications cloud uniquement aux domaines de l'entreprise

Automatiser la surveillance de la conformité CIS et de la confiance des appareils à partir d'Android Enterprise.

Rétablir automatiquement les écarts pour renforcer la posture de sécurité sans corrections manuelles.

Les employés peuvent accéder à toutes les applications et e-mails de l'entreprise avec un seul ensemble d'identifiants, en tirant parti des signaux de conformité UEM.

Les employés ont un accès direct à toutes les applications professionnelles approuvées sur un portail centralisé.

Intégrez les fournisseurs d'identité existants comme Google Workspace ou Microsoft Entra ID pour unifier l'accès utilisateur et synchroniser les identités entre les systèmes.

Assurez-vous que les employés n'accèdent aux applications critiques qu'à partir d'appareils conformes ou gérés. Autorisez l'accès sur les appareils non gérés via l'authentification MFA ou OTP.

Les employés obtiennent un accès élevé temporaire pour effectuer des tâches administratives, entièrement auditées et automatiquement révoquées, minimisant ainsi le risque permanent.

Comment NOCPL a-t-il permis aux femmes rurales grâce à une gestion BYOD sécurisée ?

Lire l'étude de casLe BYOD est une pratique qui permet aux employés d'utiliser leurs appareils personnels pour le travail. Ces appareils personnels peuvent inclure des smartphones, des tablettes, des ordinateurs de bureau et des PC que les employés utilisent pour travailler et accéder aux données et informations de l'entreprise. Il permet aux employés d'accéder aux données et applications de travail même en dehors des locaux de l'entreprise.

Une politique BYOD crée des conteneurs séparés pour les applications privées et professionnelles. La conteneurisation sépare les profils personnels et professionnels et permet au fournisseur MDM de gérer, contrôler et appliquer des politiques uniquement aux applications du profil professionnel sur l'appareil. Elle restreint le partage de données entre les deux conteneurs, sécurisant ainsi les données de l'entreprise.

L'utilisation d'appareils personnels au travail augmente, et sans politique BYOD en place, les données de l'entreprise risquent fortement d'être perdues/volées si elles ne sont pas sécurisées. De plus, une politique BYOD garantit que les appareils disposent d'un système d'exploitation mis à jour qui les protège contre les virus et les menaces de logiciels malveillants.

Une politique BYOD permet aux organisations d'accéder, de contrôler et de gérer les applications de l'entreprise et les données associées de l'entreprise sur les appareils personnels des employés. De plus, les organisations n'ont aucun accès aux applications et données personnelles, assurant un équilibre entre la sécurité des données de l'entreprise et la confidentialité des employés.

Les appareils BYO peuvent être inscrits à l'aide du tableau de bord Scalefusion pour Android 6.0 et versions ultérieures. Les administrateurs informatiques peuvent inscrire les appareils appartenant aux employés en créant un profil BYOD et en invitant les utilisateurs par e-mail à inscrire leurs appareils. Un profil BYOD permet aux administrateurs de sélectionner les applications professionnelles, les raccourcis de navigateur et les restrictions qu'ils souhaitent sur le profil professionnel des appareils.

Oui, vous pouvez facilement utiliser la solution MDM BYOD de Scalefusion pour gérer les appareils personnels dans un environnement de travail. Elle permet aux administrateurs informatiques de sécuriser et de contrôler les appareils tout en respectant la confidentialité, avec des fonctionnalités telles que la conteneurisation pour séparer les données professionnelles et personnelles. La solution de gestion des appareils mobiles BYOD assure une sécurité transparente pour les appareils appartenant aux employés.

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))

&textColor=rgba(0,0,0,0))